พร้อมเผยผลสำรวจ องค์กรเพียง 37% ที่มีนโยบายสนับสนุนการรับพนักงานหญิงเข้าแผนกไอที

จากการสำรวจของ Kaspersky ร่วมกับ 451 Research ระบุว่า ในเอ็นเทอร์ไพรซ์ 45% พบสัดส่วนจำนวนผู้หญิงที่ทำงานในแผนกไอทีซีเคียวริตี้น้อยกว่าแผนกอื่นๆ ในองค์กร และมีองค์กรเพียง 37% ที่รับพนักงานหญิง / กำลังพิจารณารับสมัคร / หรือมีแผนงานอย่างเป็นทางการที่จะรับพนักงานหญิงเข้าทำงานในแผนกไอทีซีเคียวริตี้

ความหลากหลายของกำลังคนในการทำงานจะทำให้เกิดความสามารถพิเศษขึ้นในองค์กร และยังปรับปรุงประสิทธิภาพของธุรกิจให้ดียิ่งขึ้น ยกตัวอย่างเช่น องค์กรที่มีกำลังคนหลากหลายจะมีรายได้สูงขึ้น 19% จากนวัตกรรม แนวคิดเรื่อง ความเสมอภาคทางเพศไม่ได้เป็นเพียงแค่ประเด็นทางจริยธรรมเท่านั้น แต่ยังเป็นปัจจัยหลักสำคัญสำหรับประสิทธิภาพของธุรกิจอีกด้วย จึงมีความคิดริเริ่มในสาขาอาชีพต่างๆ เพื่อช่วยให้ผู้หญิงได้ประสบความสำเร็จในธุรกิจและก้าวหน้าทางอาชีพ เช่น เทคโนโลยี และผู้ประกอบการ

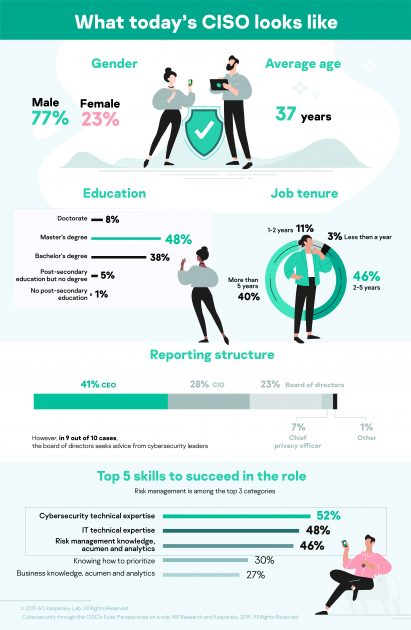

นอกจากนี้ยังพบว่า เฉลี่ยทั่วโลกมีผู้หญิงทำงานในองค์กรคิดเป็น 39% ของแรงงานทั้งหมด และมีเพียง 25% ที่ทำงานในตำแหน่งบริหาร สำหรับแผนกความปลอดภัยไซเบอร์และแผนกไอทีทั่วไปอาจกล่าวได้ว่าเป็นสาขาที่ผู้ชายเป็นใหญ่ และอาจเป็นกำแพงกั้นผู้หญิงที่จะเข้ามาทำงานในสาขานี้ จากรายงานเรื่อง “Cybersecurity through the CISO’s eyes: Perspectives on a role” โดย Kaspersky ร่วมกับ 451 Research ระบุว่า ผู้บริหารความมั่นคงปลอดภัยสารสนเทศ หรือ CISO จำนวน 45% ยืนยันว่าผู้หญิงเป็นคนกลุ่มน้อยในสาขานี้

รายงานยังระบุว่า มีองค์กรเพียง 37% ที่รับพนักงานหญิง / กำลังพิจารณารับสมัคร / หรือมีแผนงานอย่างเป็นทางการที่จะดึงดูดใจให้ผู้หญิงเข้ามาสมัครทำงานในแผนกไอที วิธีการที่เป็นที่นิยมเพื่อดึงดูดคือการฝึกอบรมพนักงานหญิงที่มีพื้นฐานด้านไอที (80%) ผู้ตอบแบบสอบถามเกือบครึ่งระบุว่ามีโครงการ / กำลังมีโครงการจะรับนักศึกษาหญิงเข้าฝึกงานโดยเฉพาะ (42%) และพร้อมฝึกอบรมผู้สมัครที่ไม่มีคุณสมบัติ (40%) นอกจากนี้พบองค์กร 22% ที่จ้างผู้สมัครเพศหญิงจากแผนกอื่นในองค์กรเพื่อเข้าแผนกไอที ขณะที่องค์กร 63% ระบุว่าจะจ้างเฉพาะผู้สมัครที่มีคุณสมบัติครบถ้วนเท่านั้นโดยไม่เกี่ยงว่าจะเพศใด อย่างไรก็ตาม CISO จำนวน 70% ระบุว่า การหาผู้เชี่ยวชาญไอทีที่มีทักษะในสาขาต่างๆ นั้นยากมาก จึงต้องมองหาช่องทางอื่นๆ เพื่อแก้ปัญหาช่องว่างของทักษะ (Talent Gap)

รายงานฉบับนี้ยังพบว่า ในส่วนของผู้นำด้านไอทีซีเคียวริตี้นั้นผู้บริหารชายมีจำนวนมากกว่าหญิง ผู้ตอบแบบสอบถามหนึ่งในห้า (23%) ระบุในแบบสอบถามว่าตนเองเป็นเพศหญิง อย่างไรก็ดี พบว่าผู้หญิงที่ทำงานในตำแหน่งบริหารแผนกไอทีซีเคียวริตี้มีจำนวนเพิ่มสูงขึ้น ผู้ตอบแบบสอบถามหญิงจำนวน 20% ระบุว่า ได้รับตำแหน่งผู้บริหารในช่วงสองปีที่ผ่านมา ซึ่งมีอัตราเติบโตเป็นสองเท่าเมื่อเทียบผู้ชาย (10%)

“ข้อมูลจากรายงานฉบับนี้ชี้ว่าสถานการณ์ในวงการไซเบอร์ซีเคียวริตี้กำลังเปลี่ยนแปลงไป และในปัจจุบันเรากำลังขาดแคลนบุคลากรหญิง ประเด็นสำคัญไม่ได้อยู่ที่สัดส่วนผู้ชายและผู้หญิงในองค์กร แต่ในการสัมภาษณ์ CISO ระบุว่าไม่มีผู้สมัครเพศหญิงเพียงพอ ดังนั้นเพื่อลดช่องว่างในวงการไซเบอร์ซีเคียวริตี้ เราจึงอยากสนับสนุนและให้กำลังใจผู้หญิงให้พิจารณาเลือกสายงานนี้” เอฟเจนิยา โนโมวา รักษาการกรรมการผู้จัดการประจำทวีปยุโรป แคสเปอร์สกี้ กล่าว

แคสเปอร์สกี้ได้ริเริ่มสร้างชุมชนออนไลน์ ชื่อ “Women in Cybersecurity” เพื่อสนับสนุนความก้าวหน้าทางอาชีพของผู้หญิงในอุตสาหกรรมไซเบอร์ซิเคียวริตี้และสาขาอื่นๆ และยังจับมือกับ Girls in Tech เพื่อสนับสนุน AMPLIFY การแข่งขันเพื่อให้ทุนแก่สตาร์ตอัพที่มีผู้หญิงเป็นผู้ก่อตั้ง นอกจากนี้แคสเปอร์สกี้ยังจัดงาน CyberStarts ในสหรัฐอเมริกาและยุโรปอย่างต่อเนื่อง เพื่อช่วยเหลือคนรุ่นใหม่และลดช่องว่างระหว่างเพศในสายงานไซเบอร์ซีเคียวริตี้